Secomea はどのようにOT環境を守るのか?

セキュリティバイデザイン — サイバーフィジカルシステムのための設計思想。Secomea のセキュリティは後付けではなく、製品の根幹に組み込まれています。

なぜSecomea のサイバーセキュリティはOTに最適なのか?

汎用ITツールとは異なり、Secomea はOT環境のために設計されています。国際的に認められた業界のベストプラクティスを、堅牢なサイバーセキュリティ戦略の重要な構成要素として組み込んでいます。

信頼せず、常に検証する

Secomea はゼロトラスト原則を基盤に設計されており、ID検証とアクセス制御に重点を置くことで不正アクセスを防止します。

- すべての接続はデフォルトで拒否

- 明示的に許可された場合のみアクセス可能

- 常時接続のVPNとは異なるオンデマンド方式

- ユーザ、デバイス、時間帯ごとの制御

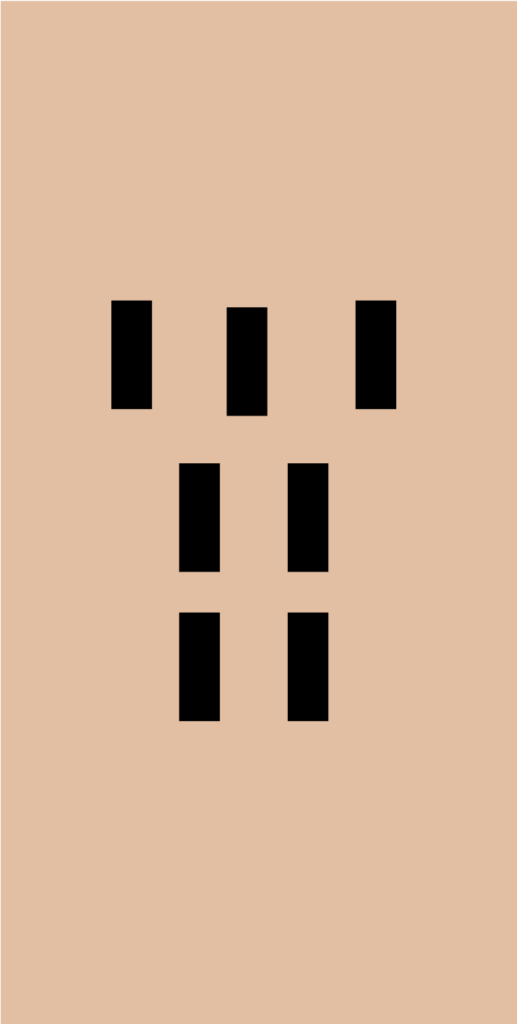

多層防御アプローチ

IEC 62443認証を取得したSecomea は、階層化された保護手段の組み合わせにより組織の資産を守ります。

- 多要素認証(MFA)

- TLS 1.3によるエンドツーエンド暗号化

- ネットワークマイクロセグメンテーション

- リアルタイム脆弱性検知

インフラに依存しない柔軟な導入

既存のICSネットワークセグメンテーション(Purdueモデル)にシームレスに統合可能。各デバイスのIPやポートレベルでアクセス境界を定義できます。

- Purdueモデルへの準拠

- デバイスIP・ポートレベルのアクセス制御

- 既存ネットワーク構成の変更不要

- IT/OTチーム間の連携促進

進化し続けるサイバーセキュリティリスクへの対応

新たな脅威に対して、Secomea は常に先進的なセキュリティイノベーションで対応してきました。

継続的なセキュリティ管理

脆弱性ハブ:

OT資産のセキュリティ状態を継続管理

導入後もセキュリティは継続的に管理する必要があります。Secomeaの脆弱性ハブは、接続されたSiteManagerのセキュリティ状態をリアルタイムで可視化し、リスクを早期に発見・対処できます。

脆弱性スコア(0〜1000)

各SiteManagerの脆弱性スコアを数値化。優先的に対処すべきリスクを即座に把握できます。

EoL/EoS追跡

サポート終了(EoL)・セキュリティアップデート終了(EoS)のSiteManagerを自動追跡。対策漏れを防ぎます。

ファームウェアバージョン管理

全拠点のSiteManagerのファームウェアバージョンを一元管理。最新の状態を維持しやすくなります。

脆弱性ハブ

継続的な改善サイクル

可視化

全拠点のSiteManagerの脆弱性スコアを一覧表示

優先付け

スコアに基づき対処すべきリスクを優先順位付け

対処

ファームウェア更新・設定変更でリスクを低減

確認

スコアの改善を確認し継続的にセキュリティを向上

FAQ

よくあるご質問

Secomea の通信はどのように保護されていますか?

すべての通信はTLS 1.3で暗号化されています。オープンなインバウンドポートは一切不要で、セッション終了時には即座に接続が切断されます。常時接続のトンネルを持たないため、攻撃対象領域を最小化します。

ゼロトラストとは何ですか?Secomea はどう実装していますか?

ゼロトラストとは「すべての接続をデフォルトで信頼しない」という原則です。Secomea はID検証とアクセス制御を基盤に設計されており、明示的に許可されたユーザ・デバイス・時間帯のみがアクセス可能です。ネットワーク内にいるだけでは信頼されません。

監査ログやセッション録画は利用できますか?

はい。すべてのリモートアクセスセッションの監査ログを記録し、動画によるセッション録画も利用できます。またアクセスリクエスト(Request for Access)機能により、承認ワークフローを通じたアクセス管理が可能です。NIS2などの規制対応に必要なトレーサビリティを提供します。

MFAやSSOには対応していますか?

はい。多要素認証(MFA)とシングルサインオン(SSO)の両方に対応しています。既存のIDプロバイダーと連携することで、組織のセキュリティポリシーに沿ったアクセス管理を実現できます。

マイクロセグメンテーションとはどういう意味ですか?

マイクロセグメンテーションとは、ネットワークを細かい単位に分割し、各デバイスのIPやポートレベルでアクセス境界を定義する手法です。Secomea はアウトバウンド通信のみを使用するため、インバウンドのポート開放が不要で、OTネットワークを外部脅威から封じ込めることができます。

OTセキュリティの実態を、

世界調査データで把握する

ゼロトラスト・セッション可視性・監査証跡——製造業400社がこれらにどう取り組んでいるか。OTセキュリティ担当者が知るべき2026年の業界動向を無料レポートで入手できます。