完成車メーカー・Tier1の

セキュリティ要請に応える

完成車メーカーからのセキュリティ監査要請、10社以上の装置メーカーによる保守、複数拠点間の連携——自動車部品メーカーが直面する課題と、OT専用リモートアクセス基盤による解決アプローチを解説します。

問題提起

なぜ既存のリモートアクセス手段が

機能しないのか

VPN・PAM・装置メーカー個別ツールでは解決しきれない構造的な課題があります。

VPNが装置メーカーへの全網アクセスを許可してしまう

10社以上の装置メーカーがVPNでネットワーク全体にアクセスできる状態は、横展開リスクが大きい。OEM監査でも問題視される。

装置メーカーごとに個別のリモート保守ツールが乱立

装置メーカー各社が独自のリモートツールを持ち込み、IT/OT部門は誰がいつ何にアクセスしているか把握できない。

拠点ごとに運用ルールがバラバラ

国内3工場・海外2工場で共通のアクセス管理ポリシーがなく、OEM監査時に統一的な証跡を提示できない。

OEM・Tier1のセキュリティ要請に応えられない

完成車メーカーから求められる詳細な監査証跡・最小権限制御を、既存のVPN・PAMでは網羅できない。

アーキテクチャ

Secomeaのリモートアクセス構成

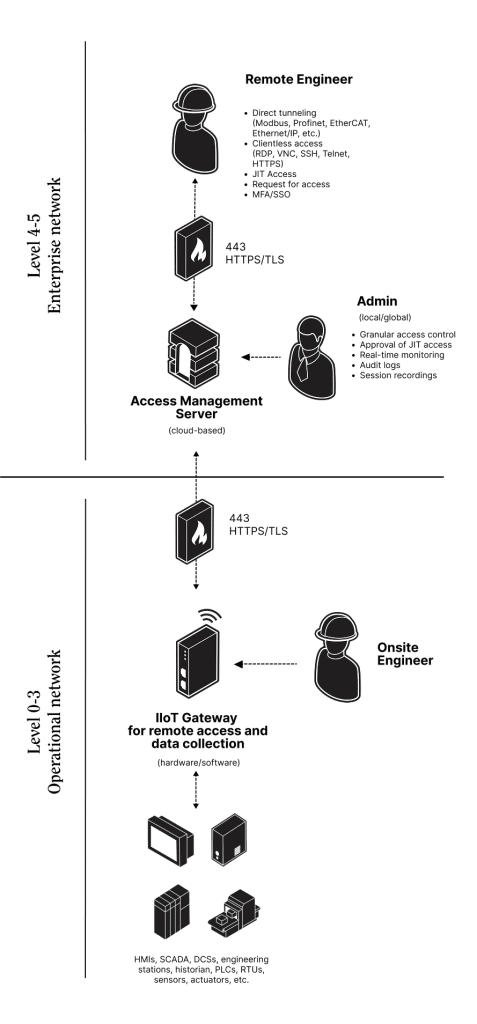

エンタープライズネットワークとオペレーションネットワークを明確に分離し、TCP/443のみで安全に接続します。

エンタープライズ・ネットワーク

- ●リモート保守担当者:産業プロトコル直接トンネル・クライアントレスアクセス・JITアクセス・MFA/SSO

- ●アクセス管理サーバー(GateManager):クラウド型で全アクセスを統合管理

- ●管理者:きめ細かいアクセス制御・JIT承認・リアルタイムモニタリング・監査ログ・セッション録画

オペレーション・ネットワーク

- ●IIoTゲートウェイ(SiteManager):既存装置のそばに追加設置するだけでセキュアなリモートアクセスとデータ収集を実現

- ●現場担当者:SiteManager経由でローカルからも接続可能

- ●既存OT装置:HMI / SCADA / DCS / PLC / RTU / historian / センサー等(変更不要)

TCP/443 HTTPS/TLS のみで通信

アウトバウンド通信のみ・グローバルIP不要・既存ファイアウォールの開放不要。インバウンド通信ゼロで外部からの直接攻撃を受けない構造です。

想定企業

想定する企業プロファイル

業種

自動車部品製造

規模

従業員 800名

拠点数

国内3 / 海外2

装置メーカー

10社以上

直面する課題

自動車部品製造業が抱える4つの課題

完成車メーカーからの監査要請

OEMからセキュリティ監査を求められるが、誰がいつどの設備にアクセスしたかを証跡として提示できない。

装置メーカー保守の管理負荷

10社以上の装置メーカーがそれぞれ異なるリモートアクセス手段で接続。誰が今接続しているかを把握できない。

拠点間連携の脆弱性

国内3工場・海外2工場間でVPN接続を維持しているが、セッション管理・認証情報レビューが不十分でインシデントリスクが高い。

ライン停止コストの大きさ

1分のライン停止が数百万円の損失。装置トラブル時に迅速かつ安全な遠隔保守体制が不可欠。

検討プロセス

検討した選択肢の比較

既存ツール・汎用ソリューションとの比較を整理

従来型VPN

メリット

IT部門の知見を活かせる

課題

OT環境の細かいアクセス制御が困難・全網アクセスを許可しがち・装置メーカーごとの接続管理が煩雑

汎用PAMツール

メリット

認証情報の集中管理が可能

課題

OTプロトコルへの対応が限定的・産業用ゲートウェイとの統合が必要・コスト高

汎用ITリモートアクセス

メリット

導入が容易

課題

OT環境の隔離設計と相性が悪い・装置単位のアクセス制御が困難・監査証跡が浅い

Secomea(OT専用リモートアクセス)

産業環境に特化した設計で、上記の課題を統合的に解決

Secomea採用の決め手

7つの選定ポイント

OT環境専用設計

PLC・HMI・SCADAなど産業機器との接続実績が豊富。エージェントのインストール不要・PLCや制御ロジックへの変更も不要。既存の装置そのままで導入でき、生産ラインへの影響ゼロ。

IEC 62443認証取得

産業オートメーション分野の国際規格に準拠したセキュリティ設計。完成車メーカー・Tier1からの監査要請に対し、客観的な裏付けを提示できる。

装置単位のアクセス制御

接続先の装置・期間・実行可能な操作を細かく設定。最小権限の原則を実現。

完全な監査証跡

誰が・いつ・どの装置に・何をしたかをすべて記録。OEM監査・社内監査の両方に対応。

装置メーカー側との統一基盤

装置メーカーも同じ基盤を使うため、エンドユーザー側の管理負荷が大幅に削減。

インバウンド通信ゼロで導入できる

アウトバウンド通信(TCP/443)のみで動作。既存ファイアウォールの設定変更・グローバルIPアドレスの取得は不要。プライベートIPだけで導入でき、外部からの直接攻撃を受けない構造のため、情シス・セキュリティ部門の承認も得やすい。

汎用ソリューションより優位な費用対効果

OT環境専用に設計されながら、汎用PAMやIT専用リモートアクセスソリューションと比較して導入・運用コストを抑えやすい。ライセンス体系がシンプルで、装置数・施設数の拡大に応じた予測可能なコスト構造。

導入後の成果

想定される定量的・定性的効果

監査対応工数

70%削減

OEM監査・社内監査の準備工数が大幅に短縮

装置トラブル復旧時間

平均60%短縮

装置メーカーが即座にセキュアな接続でトラブル対応可能

ベンダーアクセス可視性

100%

誰が今どの装置に接続しているかをリアルタイム把握

認証情報管理リスク

大幅低減

装置メーカーごとの個別アカウント・共有パスワードを廃止