数百の無人施設を支える

セキュアな遠隔運用基盤

全国に分散した無人施設の運用負荷・標的型攻撃リスク・重要インフラとしての規制対応——水処理・エネルギー事業者が直面する課題と、OT専用リモートアクセス基盤による解決アプローチを解説します。

問題提起

なぜ既存のリモートアクセス手段が

機能しないのか

VPN・PAM・装置メーカー個別ツールでは解決しきれない構造的な課題があります。

VPNがネットワーク全体を晒すため攻撃面が大きい

重要インフラを狙った標的型攻撃が増える中、全網アクセスを許可するVPNは侵入経路として狙われやすい。

数百の遠隔施設に個別の保守体制が必要

全国に分散する施設ごとに個別のリモートアクセス手段があり、運用負荷とコストが膨大になる。

規制当局への説明責任を果たせる証跡がない

重要インフラ事業者として求められる「誰がいつ何をしたか」の完全な証跡を、既存環境では収集できない。

レガシーSCADAに最新セキュリティ対策を適用できない

10年以上稼働するSCADA・PLC環境を置き換えずに、現代的なゼロトラスト原則を適用する手段がない。

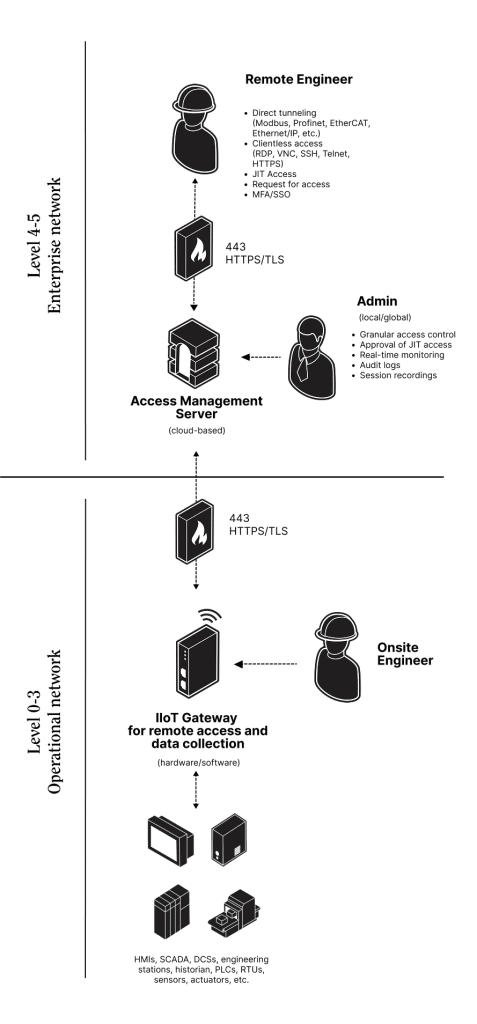

アーキテクチャ

Secomeaのリモートアクセス構成

エンタープライズネットワークとオペレーションネットワークを明確に分離し、TCP/443のみで安全に接続します。

エンタープライズ・ネットワーク

- ●リモート保守担当者:産業プロトコル直接トンネル・クライアントレスアクセス・JITアクセス・MFA/SSO

- ●アクセス管理サーバー(GateManager):クラウド型で全アクセスを統合管理

- ●管理者:きめ細かいアクセス制御・JIT承認・リアルタイムモニタリング・監査ログ・セッション録画

オペレーション・ネットワーク

- ●IIoTゲートウェイ(SiteManager):既存装置のそばに追加設置するだけでセキュアなリモートアクセスとデータ収集を実現

- ●現場担当者:SiteManager経由でローカルからも接続可能

- ●既存OT装置:HMI / SCADA / DCS / PLC / RTU / historian / センサー等(変更不要)

TCP/443 HTTPS/TLS のみで通信

アウトバウンド通信のみ・グローバルIP不要・既存ファイアウォールの開放不要。インバウンド通信ゼロで外部からの直接攻撃を受けない構造です。

想定企業

想定する企業プロファイル

業種

水処理事業

規模

従業員 300名

施設数

全国 80施設

施設形態

ほぼ無人運用

直面する課題

水処理・エネルギーインフラが抱える4つの課題

全国に分散した無人施設の運用

数十〜数百の遠隔地施設を限られた人員で運用。トラブル発生時の現地派遣コストと所要時間が経営課題になっている。

重要インフラ事業者としての規制対応

重要インフラとしてサイバーセキュリティ対策・監査証跡の整備が求められる。インシデント発生時の社会的影響も大きい。

OTシステムへの標的型攻撃リスク

重要インフラを狙ったサイバー攻撃が世界的に増加。特にOT環境への侵入経路となるリモートアクセス基盤の堅牢化が急務。

SCADA・PLC環境のレガシー化

10年以上稼働するSCADAシステムが多く、最新のセキュリティ対策との両立が難しい。装置入替なしでセキュアな遠隔運用を実現したい。

検討プロセス

検討した選択肢の比較

既存ツール・汎用ソリューションとの比較を整理

従来型VPN

メリット

IT部門の知見を活かせる

課題

全網アクセスを許可しがちで標的型攻撃に弱い・無人施設ごとの個別管理が煩雑・規制で求められる詳細な監査証跡が不足

汎用PAMツール

メリット

認証情報の集中管理が可能

課題

SCADA・PLCで使われる産業プロトコルへの対応が限定的・遠隔施設の物理ゲートウェイとの統合が困難

汎用ITリモートアクセス

メリット

導入が容易

課題

OT環境の隔離設計と相性が悪い・重要インフラに求められるセキュリティレベルに達しない・装置単位の制御が困難

Secomea(OT専用リモートアクセス)

分散した無人施設の運用と重要インフラのセキュリティ要件を両立する設計で、上記の課題を統合的に解決

Secomea採用の決め手

7つの選定ポイント

現地派遣ゼロを目指せる遠隔運用基盤

無人施設へのトラブル対応をリモートで完結。エージェント不要・SCADA/PLCへの変更も不要のため、レガシー環境でも即座に導入可能。派遣コスト・所要時間・人員リスクをすべて削減できる。

重要インフラ規制への対応力

完全な監査証跡・最小権限設計・インシデント追跡能力により、規制当局・監査機関への説明責任を果たせる。

標的型攻撃への耐性

全網アクセスではなく装置単位・期間単位の最小権限設計。攻撃者が侵入しても被害範囲を局所化できる。

レガシーOT環境への適合

既存SCADA・PLCを置き換える必要なし。専用ゲートウェイを設置するだけで安全な遠隔運用を開始できる。

重要インフラでのグローバル実績

世界の水処理・エネルギー・交通分野で採用実績あり。同業他社が直面する課題への解決パターンが豊富。

インバウンド通信ゼロで導入できる

アウトバウンド通信(TCP/443)のみで動作。既存ファイアウォールの設定変更・グローバルIPアドレスの取得は不要。プライベートIPだけで導入でき、外部からの直接攻撃を受けない構造のため、情シス・セキュリティ部門の承認も得やすい。

汎用ソリューションより優位な費用対効果

OT環境専用に設計されながら、汎用PAMやIT専用リモートアクセスソリューションと比較して導入・運用コストを抑えやすい。ライセンス体系がシンプルで、装置数・施設数の拡大に応じた予測可能なコスト構造。

導入後の成果

想定される定量的・定性的効果

現地派遣回数

75%削減

リモートで対応可能なトラブルの現地派遣を回避

インシデント対応時間

平均60%短縮

発生から対応開始までの時間を大幅短縮

監査対応工数

大幅削減

操作記録の自動収集で監査準備が短縮

セキュリティリスク

大幅低減

最小権限設計と完全な監査証跡で攻撃面を縮小